Hacker

| Dieser Artikel beschäftigt sich mit dem Computerspiel Hacker. Weitere Bedeutungen sind unter Hacker (Begriffsklärung) aufgeführt. |

| Hacker | ||

|---|---|---|

| ||

| Spiel Nr. | 613 | |

| Bewertung | 6.63 Punkte bei 19 Stimmen | |

| Entwickler |

| |

| Firma | Activision | |

| Verleger | Activision | |

| Release | 1985 | |

| Plattform(en) | C64, ZX Spectrum, Amstrad CPC, MSX, Amiga, Atari ST, Apple II, Atari 800/XL/XE, PC (DOS) | |

| Genre | Adventure | |

| Spielmodi | Einzelspieler | |

| Steuerung | ||

| Medien | ||

| Sprache | ||

| Information | Nachfolger: Hacker II: The Doomsday Papers | |

Beschreibung[Bearbeiten | Quelltext bearbeiten]

Bei Hacker handelt es sich um ein grafisches Adventure-Spiel von Activision aus dem Jahre 1986. Steve Cartwright und sein Team orientierten sich an dem Bild des Hackers der 80er Jahre. Deshalb wurde auch bei der Umsetzung dieses Spieles vorausgesetzt, dass ein Hacker wohl nichts über das System weiß, in das er eindringen möchte, und er durch reines Ausprobieren zum Ziel kommt. So wurde in der beigelegten Anleitung lediglich beschrieben, wie das Spiel gestartet wird und der folgende Hinweis mitgegeben:

Viele Computerspiele haben sehr umfangreiche Bedienungsanleitungen. Nicht so Hacker™, denn Hacker™ ist anders als andere Computerspiele. Wir sagen Ihnen lediglich, wie das Programm zu laden ist. Alles andere müssen Sie, wie ein richtiger Hacker™, selbst herausfinden. Einen Tipp wollen wir Ihnen jedoch geben: Spielen sie Hacker™ nicht wie ein herkömmliches Abenteuerspiel. Sie kommen viel schneller voran, wenn Sie in guter alter Hacker-Manier ausprobieren und herumexperimentieren und nicht ständig über den nächsten logischen Schritt nachdenken. Viel Spaß beim 'Hacken'.

Diese ausgefallene Spielidee brachte somit ein völlig neues Spielkonzept für das Jahr 1986 mit sich.

Story & Spielziel[Bearbeiten | Quelltext bearbeiten]

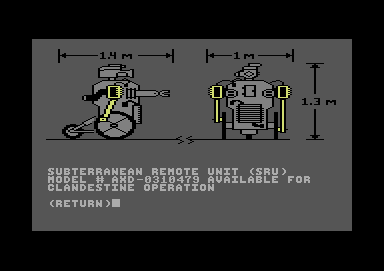

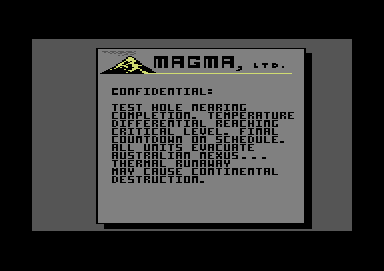

Das Spiel startet mit einer Anmeldemaske. Nach drei Einlog-Versuchen hat man Glück und kommt wegen einer Störung in das System. Danach erfährt man, dass man sich im System der Firma Magma Ltd. befindet. Gleichzeitig hat der Spieler nun vollen Zugriff auf die Subterranean Remote Unit (SRU). Offenbar denkt man dadurch bei Magma Ltd., dass man ein offizieller Mitarbeiter sei, denn dieser bekommt die Information, dass 10 Spione ein brisantes Dokument über das Magma Projekt zur Weltherrschaft gestohlen haben. Jeder Spion hat nur einen Teil des wichtigen Dokuments. Die Mission lautet nun, mit Hilfe eines SRU die einzelnen Stücke des Dokuments, die über die ganze Welt verteilt sind, wieder zu beschaffen. Für diese Operation bekommt man noch einen Betrag von $5000 als Starthilfe, um mit den Agenten verhandeln zu können. Am Ende aber übergibt der Spieler natürlich den brisanten Brief an einen Bundesagenten und beendet so die Machenschaften von Magma Ltd.

Gestaltung[Bearbeiten | Quelltext bearbeiten]

Nach der Login Prozedur und dem SRU-Test spielt sich der Rest nur noch auf dem Bildschirm mit der Weltkarte ab. Hier geht es dann darum, die SRU um die Welt zu navigieren, um an verschiedenen Orten mit den Agenten zu handeln.

Im unteren Teil des Bildschirms sieht man die Weltkarte, die mit einem Raster überlegt ist. Hier kann das Ziel der SRU gesetzt werden, um diese an einen festgelegten Punkt fahren zu lassen. Fährt der Spieler die SRU an die Oberfläche, so verschwindet die Weltkarte und es erscheinen an dieser Stelle die Gespräche mit dem Agenten.

In der oberen Hälfte des Bildschirms sieht man links die Auswahlmöglichkeiten der SRU-Kommandos, in der Mitte verfolgt der Spieler das ganze Geschehen aus der Sicht der SRU Kamera. Rechts sind dann noch ein Kompass und eine Box, in der das aktuell ausgeführte Kommando angezeigt wird.

Hinweise[Bearbeiten | Quelltext bearbeiten]

Joysticksteuerung[Bearbeiten | Quelltext bearbeiten]

: Die Markierung auf der Karte setzten (Westen, Osten, Norden und Süden).

: Die Markierung auf der Karte setzten (Westen, Osten, Norden und Süden). : Den SRU an die markierte Position fahren lassen.

: Den SRU an die markierte Position fahren lassen.

Tastaturbelegung[Bearbeiten | Quelltext bearbeiten]

SRU - Unterirdisch

- M (message) - Wenn das 'MSG' Symbol blinkt, kann man die Nachricht lesen.

- U (up) - Die SRU an die Oberfläche fahren.

SRU - Oberirdisch

- I (infrared) - Wenn es Nacht ist, kann man zur Infrarot-Ansicht umschalten.

- I (inventory) - Das Inventar anzeigen lassen.

- C (call) - Den Spion herbei rufen.

- E (evidence) - Das gesammelte Beweis-Dokument anzeigen lassen.

- D (down) - Die SRU in den Untergrund fahren.

- Y (yes) - Um Ware zu kaufen (die der Spion anbietet).

- N (no) - Ware nicht kaufen (die der Spion anbietet).

Lösung[Bearbeiten | Quelltext bearbeiten]

Der Hack ins System[Bearbeiten | Quelltext bearbeiten]

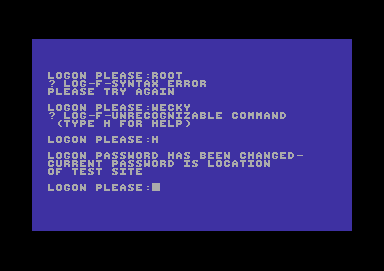

Zum Start des Spiels bekommen wir einen einfachen Login-Bildschirm zu sehen. Hier können wir nun irgendetwas eintippen. Nach 2 Fehlversuchen bekommen wir den Hinweis, dass man mit 'H' Hilfe bekommt. Drückt man 'H', bekommt man den Hinweis, dass das Passwort der Ort eines Testgeländes ist. Ein weiterer Login-Versuch bewirkt einen Systemfehler und man befindet sich im System...

Alternativ kann man das Passwort AUSTRALIA eingeben, damit überspringen wir dann die Prozedur mit dem Systemfehler und den SRU Test.

Subterranean Remote Unit (SRU) Test[Bearbeiten | Quelltext bearbeiten]

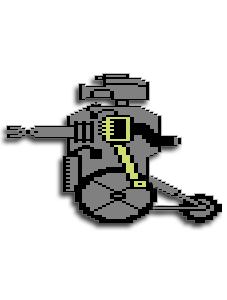

Nach dem Login Prozess muss man einen SRU Test absolvieren. Hierbei gilt es 5 Teile an dem SRU zu identifizieren. Dieses geschieht mit dem Joystick. Mann muss diesen Test so lange wiederholen, bis man alle 5 Teile fehlerfrei identifiziert hat.

| INFRARED VIDEO IMAGE SENSOR |

|

| ASYNCHRONOUS DATA COMPACTOR |

|

| HYDRAULIC MOTIVATOR |

|

| PHLAMSON JOINT |

|

| THELMAN PORT |

|

Die Wahl der Zeitzone[Bearbeiten | Quelltext bearbeiten]

Die Auswahl der Zeitzone spielt für den Ablauf des Spiels keine Rolle. Wenn man in einen Zielort angekommen ist, bei dem gerade Nacht ist, so kann man mit der Taste I zu Infrarot umschalten.

Weltkarte[Bearbeiten | Quelltext bearbeiten]

Die Weltkarte ist mit einem Raster überlegt, auf der die SRU bewegt werden kann. Hier sind nun zusätzlich alle möglichen Wege eingezeichnet.

Security Check[Bearbeiten | Quelltext bearbeiten]

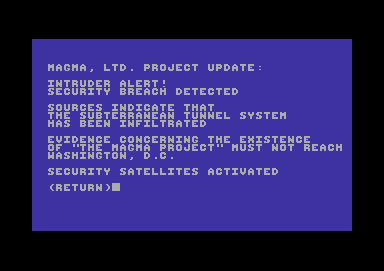

Nach 55 Schritten bekommen wir eine Nachricht, dass das System infiltriert ist (siehe rechts). Von diesem Zeitpunkt an kann man Satelliten über die Karte fliegen sehen. Überfliegt ein Satellit unsere SRU, so werden wir mit einer Sicherheitsfrage konfrontiert. Nachdem man vier Fragen richtig beantwortet hat, wird man in Ruhe gelassen.

- Level 1 Security Check - Identify Company Name: MAGMA, LTD.

- Level 2 Security Check - Identify SRU Model: AXD-0310479

- Level 3 Security Check - Identify Motivator Type: HYDRAULIC

- Level 4 Security Check - Identify Location of Test Site: AUSTRALIA

Die Antworten sind im Spiel zu finden. Den Firmennamen bekommt man öfters bei den Nachrichten zu sehen. Das SRU Modell und den Motivator Type musste man sich beim SRU-Test notieren. Die Antwort auf die vierte und letzte Frage ist schon schwieriger heraus zu finden. Denn erst wenn man mit dem SRU unter dem Australischen Kontinent fährt, wird man vom System rausgeschmissen. "YOU HAVE ENTERED A RESTRICTED AREA ALL REMOTE UNITS HAVE BEEN ORDERED TO EVACUATE TEST SITE" …

Agenten-Liste[Bearbeiten | Quelltext bearbeiten]

In der folgenden Übersicht findet man chronologisch angeordnet die Liste mit den Orten und Agenten. Es wird dargestellt, was man ihnen geben muss, um einen Teil des gesuchten Dokuments zu bekommen und was man von Ihnen abkaufen muss. Jeder Spion spricht nur in seiner Landessprache und nur vier von ihnen beherrschen Englisch. Das ist aber nicht weiter schlimm, da der Handel immer nach dem gleichen Schema abläuft: Wenn wir im Zielort an die Oberfläche gelangt sind, drücken wir C , um den Agenten herbei zu holen. Dann drückt man so oft I , bis das gewünschte Objekt ausgewählt ist und mit RETURN übergeben wir es dem Agenten. Danach bietet uns der Agent einige Gegenstände zum Kauf an, die man dann mit Y ‚Yes’ oder N ‚No’ kaufen kann.

Der genaue Lösungsweg ist nicht in jedem Spiel gleich. Beispielsweise nimmt manchmal der griechische Agent die Statue und der indische den Skarabäus, in manchen Spielen ist es genau umgekehrt. Sind in der Tabelle verschiedene Möglichkeiten angegeben, funktioniert nur eine von beiden.

| Pos. | Land/Stadt | geben | Angebote | Angebote kaufen | Anzahl der Schritte bis |

| 1 | Schweiz | $5000 | swiss chalet ($9500) und chronograph ($200) | JA | 10 Schritte |

| 2 | Ägypten | chronograph | emerald scarab ($1500) und gold statuette of tut ($1000) | JA | 14 Schritte |

| 3 | Griechenland | gold statuette of tut oder emerald scarab | ancient artifact ($1000) und grecian urn ($1000) | NEIN | 3 Schritte |

| 4 | Indien | emerald scarab oder gold statuette of tut | star of india ($5000) und jeweled lamp ($1000) | NEIN | 9 Schritte |

| 5 | New York | swiss chalet | uncut 3KT. diamond ($2000) und stocks & bonds ($2000) | JA (nur uncut 3KT. diamond) | 21 Schritte |

| 6 | Japan | uncut 3KT. diamond | cultured pearls ($300) und 35mm camera ($300) | JA | 27 Schritte |

| 7 | China | cultured pearls | ming vase ($2000) und jade carving ($2000) | JA (nur jade carving) | 4 Schritte |

| 8 | Kuba | jade carving oder 35mm camera | spanish doubloons ($500) und treasure map ($700) | NEIN | 29 Schritte |

| 9 | London | 35mm camera oder jade carving | autographed beatles album ($900) und crown jewels ($9500) | JA (nur autographed beatles album) | 16 Schritte |

| 10 | San Francisco | autographed beatles album | gold nuggets ($1500) und 49er season tickets ($200) | NEIN | 19 Schritte |

| 11 | Washington DC | document | 20 Schritte |

|

|

Cheats[Bearbeiten | Quelltext bearbeiten]

Es sind keine Cheats bekannt.

Bewertung[Bearbeiten | Quelltext bearbeiten]

| Bewertung der C64-Wiki-Benutzer (10=die beste Note): | ||

| 6.63 Punkte bei 19 Stimmen (Rang 631). Zur Stimmabgabe musst Du angemeldet sein. | ||

| C64Games | 3 | 02. Juli 2012 - 4909 downs |

| Lemon64 | 7.2 | 02. Juli 2012 - 50 votes |

| The Legacy | 9 | 23. Juni 2014 - "ausgezeichnet" - 4 votes |

| Kultboy | 8.67 | 02. Juli 2012 - 6 votes |

| 64er Magazin | 12/15 | Ausgabe 1/86 |

| Happy Computer Sonderheft | - | Ausgabe 3/85 - Testbericht ohne Bewertung |

| Happy Computer | - | Ausgabe 12/85 - Testbericht ohne Bewertung |

| Computer & Videogames | 9 | Ausgabe Dezember 1985 - S.26 |

| Commodore User | 88% | Ausgabe März 1989 - S.56 |

| Your Computer | 3/5 | Ausgabe Dezember 1985 - S.36 |

| Zzap!64 | 87% | Ausgabe November 1985 - S.24 |

Kritik[Bearbeiten | Quelltext bearbeiten]

Wecky: "Irgendwie hatte das Spiel etwas Mysteriöses an sich und es passte auch in die damalige Zeit. Das rumprobieren macht auch Spaß, aber wenn das Spiel einmal zu Ende gebracht hat verschwindet die Motivation sich mit dem Spiel weiter zu beschäftigen auf Null. Für mich ist es ein pures Nostalgiespiel und ich gebe 8 Punkte."

Rombachs C64-Spieleführer II: "Hacker ist ein hochgelobtes Abenteuerspiel, das wenig mit seinem Namen zu tun hat. Auch ist der Spielinhalt sehr unwahrscheinlich und trägt kaum zur Spielmotivation bei. Grafik und Sound sind gut, können aber das Spiel nicht aufwerten."[1] (Urteil 3)[2] Die vollständige Beschreibung des Spiels findet sich hier.

Starkiller: "Eine Anleitung wär schon nicht schlecht gewesen, der Grund für das fehlen kommt mir schon sehr nach fauler Ausrede vor. Das man alles selbst rausfinden soll wie "ein echter Hacker" ist an den Haaren herbeigezogen, abgesehen vom Anfang hat das Spiel ja nichts mit "hacken" zu tun, für mich ist einfach ein Adventure ohne Anleitung. Ich hab es eigentlich nur deswegen so lange gespielt, weil ich hoffte, dass da irgendwann mal was interessantes passiert."

Shmendric: "Anleitung und Speicherfunktion waren ursprünglich geplant - steht zumindest in der Wikipedia. Ob man nun wirklich wegen des Spielfeelings darauf verzichtete, oder aus Zeit- oder Kostengründen kann man wahrscheinlich nicht mehr sicher feststellen. Dass "HACKER" ursprünglich als Untergrundpost-Simulation geplant war, wundert mich nicht wirklich, denn genau so kam es mir auch vor. Ein wenig Spass hat die Tüftelei aber durchaus bereitet."

Marder: "Hinter der ungewöhnlichen Aufmachung steckt leider ein dröges Spielprinzip. Durch bloßes Herumprobieren soll der Spieler herausfinden, welchen Gegenstand man mit welcher Person in welcher Reihenfolge tauschen muss. Rätsel gibt es keine. Die Schwierigkeit des Spiels wurde künstlich aufgebläht, indem jeder Fehler zum Game Over führt und es keine Speicherfunktion gibt. Nach einigen Anläufen vergeht einem die Lust auf das stumpfsinnige Abarbeiten der immer gleichen Lösungsschritte."

Sonstiges[Bearbeiten | Quelltext bearbeiten]

Hintergrund[Bearbeiten | Quelltext bearbeiten]

- Die Entwicklung des Spiels dauerte neun Monate.

- Das Spiel war ursprünglich als Untergrund Post Simulation geplant.

- Eine Speichern/Lade Funktion wurde absichtlich ausgelassen, da diese zu viel von einem ‚Spiel’ mit sich bringen würde und man wollte nicht das Hacker Feeling dadurch beeinträchtigen.

Trivia[Bearbeiten | Quelltext bearbeiten]

- Fährt man den SRU nach Australien, so hat man verloren.

- Nachdem man das Stück vom Dokument in China bekommen hat, muss man ohne SRU (also blind) auf der Karte fahren.

- Man darf mit dem SRU nicht mehr als 172 Schritte gehen, sonst wird man aus dem System geworfen.

- Der Name, den man am Anfang nach dem Login angibt, erscheint später in der Zeitung.

Unterschiede zwischen den Portierungen[Bearbeiten | Quelltext bearbeiten]

APPLE II[Bearbeiten | Quelltext bearbeiten]

- Der Logon Screen ist unterschiedlich.

- Es fliegt nur ein Satellit über die Weltkarte.

PC[Bearbeiten | Quelltext bearbeiten]

- Der Logon Screen ist unterschiedlich.

- Die Karte bei PC ist um einiges größer, so dass man insgesamt 213 Schritte bis zum Ziel braucht.

- Das SRU Modell ist AX-0310479 und nicht AXD-0310479.

- In New York sollte man die Stock&Bonds kaufen, da der japanische Agent die 3 Karat Diamanten nicht akzeptiert.

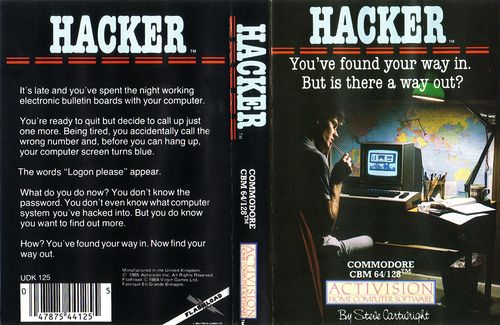

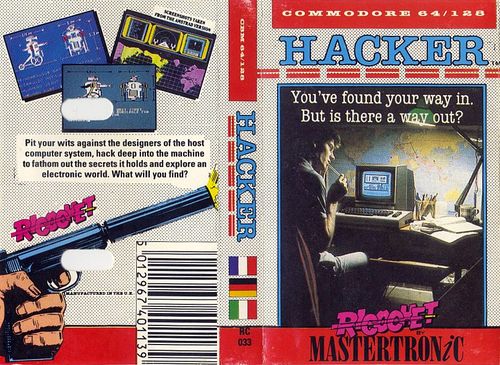

Cover[Bearbeiten | Quelltext bearbeiten]

Kassette[Bearbeiten | Quelltext bearbeiten]

Disk-Label[Bearbeiten | Quelltext bearbeiten]

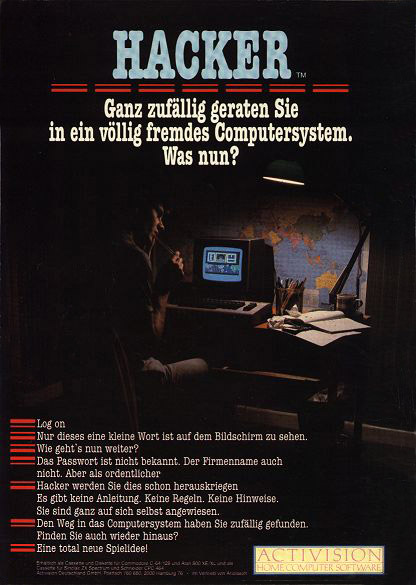

Werbeanzeige[Bearbeiten | Quelltext bearbeiten]

|

Highscore[Bearbeiten | Quelltext bearbeiten]

Kein Highscore möglich!

Weblinks[Bearbeiten | Quelltext bearbeiten]

| Wikipedia: Hacker (Computerspiel) |

| Wikipedia: Hacker (video game) |

- C64Games.de - Spiel Nr. 436

- Lemon64 - Spiel Nr. 1132

- Gamebase64.com - Spiel Nr. 3371

- C64.com - Spiel Nr. 1705

- Eintrag bei TheLegacy - 6115

- ready64 - Spiel Nr. 1225

- Kultboy.com - Testbericht Nr. 873

- The Story Behind: Hacker

- Hacker auf MobyGames.com

- ZZap64 Testbericht

Quellen[Bearbeiten | Quelltext bearbeiten]

| Dieser Artikel wurde Artikel des Monats. |